Cybersécurité et analyse des risques des systèmes embarqués - Découverte de la méthode EBIOS RM et conformité CRA (Cyber Résilience Act)

Face aux risques croissants liés aux technologies connectées, cette formation a pour objectif de fournir les clés pour maîtriser les risques cyber et garantir la sécurité des produits lors de leur conception. À travers la méthode EBIOS RM, les participants apprendront à sécuriser leurs produits tout en se préparant aux exigences du Cyber Resilient Act Européen.

OBJECTIFS

Obtenir les clés et des connaissances de base en cybersécurité.

Evaluer pour le maitriser, le risque cyber spécifique aux systèmes embarqués.

Découvrir la méthode EBIOS RM.

Se préparer à la mise en place du CYBER RESILIENT ACT Européen.

PUBLIC VISE

Techniciens et ingénieurs qui doivent monter en compétences en cybersécurité en conception de produits.

PREREQUIS

Connaissances générales en conception électronique.

Un PC avec webcam, haut-parleur et micro et une liaison Internet sont requis.

INTERVENANT

Ingénieur conseil expérimenté, référent du pré-diagnostic cybersécurité CAP’TRONIC, formé à la méthode EBIOS RM (Certification ISO ASTON Institut).

Le programme CAP’TRONIC aide, chaque année, 400 entreprises à monter en compétences sur les technologies liées aux systèmes électroniques et logiciel embarqué.

PRIX

Non-adhérent : 700€ HT

Adhérent CAP’TRONIC : 550€ HT

Remarque : Notre certification QUALIOPI vous garantit un process certifié sur nos actions de formation, et permet un financement des formations CAP’TRONIC par votre Opérateur de Compétences (OPCO) hors CPF.

LIEU

Formation à distance : Les accès à un outil informatique en ligne adapté seront fournis au stagiaire avant le démarrage de la formation. Aucun logiciel spécifique n’est à installer. Seule une connexion à Internet est requise

PROGRAMME

Matin

Tour de table

Introduction

Le contexte de la cybersécurité pour les systèmes embarqué et l’IoT

La vision règlementaire en cybersécurité pour l’IoT et l’industrie

Présentation des principales Normes identifiées : NIS2, IEC 62443, ETSI 303645, 18031 et RED, Cyber Resilient Act Europeen

Bonnes pratiques : la gestion des risques

Stratégie de la gestion des risques cyber

Principes d’une analyse du risque cyber : la méthode EBIOS

Après- Midi

Exemples

Exercice sur l’analyse de risque

Bonnes pratiques : la cybersécurité dès la conception

Le cycle du « secure by design »

Les principes

Exemples.

Tour de table

ORGANISATION

Moyens pédagogiques : Outil de visioconférence - Support de cours - Retour d’expérience et exercices - Assistance pédagogique sur le cours assurée par le formateur pendant 1 mois à l’issue de la formation.

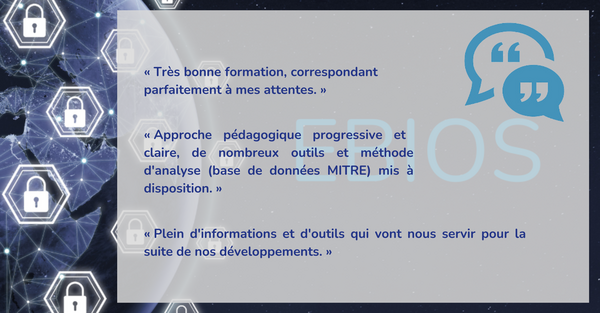

Moyens permettant d’apprécier les résultats de l’action : Evaluation de l’action de formation par l’envoi d’un questionnaire de satisfaction.

Moyen permettant de suivre l’exécution de l’action : Evaluation des connaissances via un questionnaire avant et après la formation.

Sanction de la formation : Attestation d’assiduité

RENSEIGNEMENTS ET INSCRIPTION

Bérénice RABIA, rabia@captronic.fr - 06 09 86 49 44

Pour toute question y compris les conditions d’accès pour les publics en situation de handicap.

👉 Préinscription en ligne

Formation - Cybersécurité et analyse des risques des systèmes embarqués - Découverte de la méthode EBIOS RM

Les informations recueillies sur ce formulaire sont enregistrées dans un fichier informatisé par JESSICA France à des fins de communication via emailing. Elles sont conservées jusqu’à votre demande de désinscription et sont destinées aux équipes de JESSICA France localisées en France. Conformément à la loi « informatique et libertés », vous pouvez exercer votre droit d’accès aux données vous concernant et les faire rectifier en contactant

![]()

Informations mises à jour le 16/10/2025